Illustrations pour la conférence MSIT HEC/Mines -CIGREF 2015 : “Services Clouds : Stratégies et mises en œuvre pour une Expérience Utilisateur innovante”

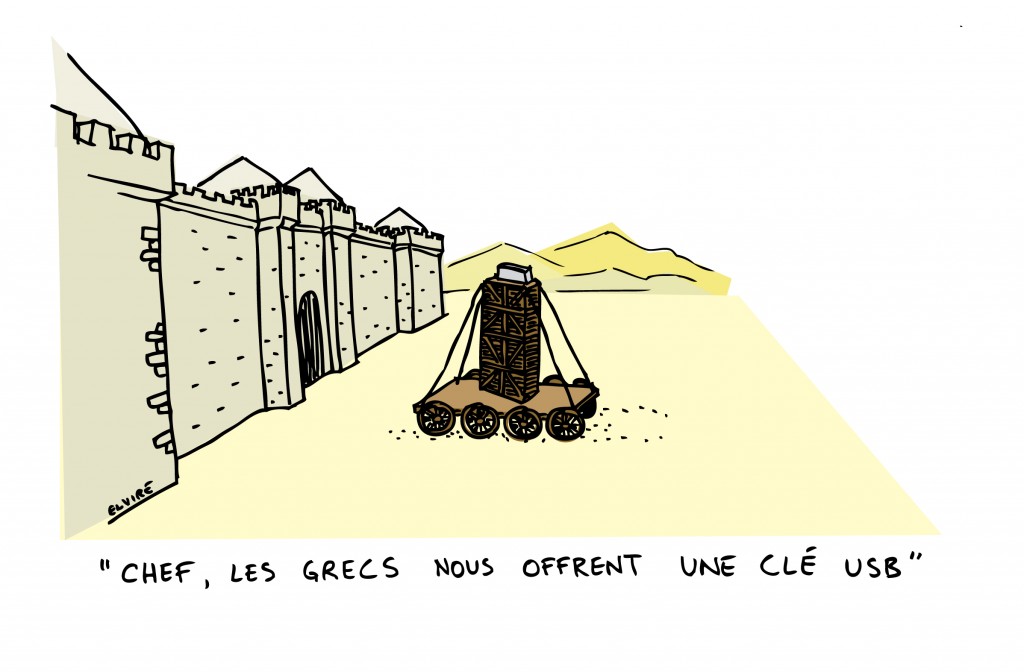

The biggest security breaches comme from the users themselves.

“Look what I found in the street! Can we keep it?”

(c) Elvire Serres 2015 – Me contacter pour toute reproduction